| Zeile 4: | Zeile 4: | ||

|service=Meta:Exchange,Meta:Mail,Meta:Mailinglisten,Meta:Office 365,Service:Informationssicherheit | |service=Meta:Exchange,Meta:Mail,Meta:Mailinglisten,Meta:Office 365,Service:Informationssicherheit | ||

|targetgroup=Angestellte, Bereiche, Besucher, Gäste, Studierende | |targetgroup=Angestellte, Bereiche, Besucher, Gäste, Studierende | ||

| + | |displaytitle=Hinweise zu Phishing-E-Mails | ||

|hasdisambig=Nein | |hasdisambig=Nein | ||

}} | }} | ||

Version vom 24. Oktober 2023, 10:38 Uhr

Allgemeine Informationen

| Anleitung | |

|---|---|

| Informationen | |

| Betriebssystem | Alle |

| Service | Exchange, Informationssicherheit, Mail und Microsoft Office Portale |

| Interessant für | Angestellte, Bereiche, Besucher, Gäste und Studierende |

| HilfeWiki des ZIM der Uni Paderborn | |

Leider werden immer wieder E-Mail-Adressen aus dem Namensraum der Universität zum Versenden von Spams und Phishing-Emails missbraucht. Bitte seien Sie misstrauisch, wenn Sie eine E-Mail erhalten, die Sie keinem Kontext zuordnen können.

Was ist Phishing?[Bearbeiten | Quelltext bearbeiten]

Die sogenannten Phishing-Mails sind eine Angriffsmethode, um an Benutzernamen und Passwörter zu kommen. Unter Phishing versteht man Versuche, über gefälschte Webseiten, E-Mails oder Kurznachrichten an Daten eines Internet-Benutzers zu gelangen und damit Identitätsdiebstahl zu begehen. Ziel des Betrugs ist es, mit den erhaltenen Daten beispielsweise das Konto zu plündern und den entsprechenden Personen zu schaden.

Darunter fallen durchaus auch gezielte Angriffe, die u.U. in Gesprächsverläufe eingebettet sein können. Daher sollten Sie die unten stehende Checkliste für jede E-Mail verwenden. Mit etwas Routine reichen schon wenige Sekunden, um immensen Schanden zu verhindern.

Die Mitarbeiterinnen und Mitarbeiter des IMT werden Sie NIE nach Ihrem Passwort fragen. Beantworten Sie Fragen diesbezüglich über Telefon oder E-Mail nicht! |

Bin ich ein mögliches Ziel?[Bearbeiten | Quelltext bearbeiten]

Die Antwort ist eigentlich immer, ja. Für einen Angreifer ist es wesentlich einfacher, über Phishing Zugriff auf Systeme zu bekommen als über Angriffe, die rein auf einem technischen Angriffsvektor basieren. Selbst wenn Sie keinen Zugriff auf wichtige Zugangsdaten für Infrastruktur haben, kann mit Ihren persönlichen Zugangsdaten dennoch erheblicher Schaden angerichtet werden. Allein schon der Zugriff auf Ihr E-Mail-Postfach kann einem Angreifer helfen, mehr Vertrauenswürdigkeit zu erwecken, da er nun Zugriff auf Gesprächsverläufe hat und außerdem u.U Ihre E-Mail-Adresse verwenden kann.

Phishing stellt eine erhebliche Gefahr dar. Indem Sie einmal mehr nachfragen oder einmal mehr einen Link oder eine Datei nicht öffnen, können Sie erheblichen Schaden verhindern.

Was tun, wenn ich getäuscht wurde?[Bearbeiten | Quelltext bearbeiten]

| Wenn Sie die Login-Daten Ihres Uni-Accounts im Rahmen einer Phishing-Attacke preisgegeben haben, ändern Sie bitte umgehend Ihr Passwort. Eine Anleitung zum Passwortändern finden Sie im Artikel Änderung des Kennwortes. |

Es ist wichtig, schon bei dem Verdacht durch eine Phishingnachricht getäuscht worden zu sein, eine Meldung zu machen. Die einzige Möglichkeit, möglichen Schaden zu begrenzen ist, dass unsere Experten so schnell wie möglich auf eine solche Situation reagieren können. Je schneller, desto besser.

Um eine solche Meldung zu machen, gibt es drei Möglichkeiten:

- Falls Sie wissen, wer Ihre Infrastruktur betreut, wenden Sie sich an diese Person (am besten per Telefon)

- Machen Sie eine Vorfallsmeldung an vorfall@upb.de

- Sollten Sie sich unsicher sein, kontaktieren Sie die IMT-Hotline unter (05251) 60-5544 oder unter imt@upb.de

Checkliste zur Abgrenzung von Spam und Phishing-Nachrichten[Bearbeiten | Quelltext bearbeiten]

- Absender prüfen

- Ist die E-Mail-Adresse wirklich vom erwarteten Absender?

- info@uni-paderborn.de

- info@unl-paderborn.de

- Können Sie die E-Mail-Adresse verifizieren?

- Durch Vergleichen mit einer bekannten E-Mail-Adresse

- Durch kontaktieren des Absenders (telefonisch oder über eine verifizierte E-Mail-Adresse)

- Ein legitimer Absender allein ist kein Zeichen für eine vertrauenswürdige E-Mail, da dessen E-Mail-Postfach von einem möglichen Angreifer kompromittiert sein kann.

- Ist die E-Mail-Adresse wirklich vom erwarteten Absender?

- Inhalt prüfen (Kommt Ihnen der Inhalt verdächtig vor?)

- Wird die Nachricht des Absenders erwartet?

- Signalisiert die E-Mail Handlungsbedarf oder Dringlichkeit?

- Gibt es Auffälligkeiten bei der Formatierung?

- Wird bei E-Mails des IMT die Formatierung offizieller ZIM E-Mails eingehalten?

- Ist die Anrede unpersönlich formuliert?

- Fordert die E-Mail zu Eingabe von Passwörtern oder persönlichen Informationen auf?

- Links prüfen (Sind die angezeigten Links vertrauenswürdig?)

- Welche Ziel-URL wird in der Statusleiste angezeigt, wenn Sie den Mauszeiger über den Link halten (ohne darauf zu klicken)?

- Passt der Wer-Bereich zu einer vertrauenswürdigen Nachricht?

- serviceportal.uni-paderborn.de

- uni-paderborn.serviceportal.de

- Ist der Wer-Bereich richtig geschrieben?

- serviceportal.uni-paderborn.de

- serviceportal.uni-padreborn.de

- Anhang prüfen

- Öffnen Sie Dateien nur, wenn Sie diese für absolut vertrauenswürdig halten.

- Vorsicht vor Dateiformaten mit Endungen wie .exe oder .bat

- Rechnung-05-18-2021.pdf

- Rechnung-05-18-2021.pdf.exe

- Vermeiden Sie unbedingt das Aktivieren von Macros in Microsoft Office-Dokumenten

- Versichern Sie sich im Zweifel (z.B. auch schon bei einem “komischen Gefühl”) über einen alternativen Weg beim Absender, Beispielsweise per Telefon.

| Sollte auch nur einer der oben genannten Punkte Misstrauen erwecken, wenden Sie sich an den Absender oder löschen Sie die E-Mail. Wenn Sie sich unsicher sind, können Sie immer einen Kollegen oder eine Kollegin zu Rate ziehen. |

Wer-Bereiche[Bearbeiten | Quelltext bearbeiten]

Wohin ein Link führt, ist nicht immer offensichtlich. Daher hier einige Beispiele, um das Erkennen des eigentlichen Ziels eines Links und die Identifizierung des eigentlichen Absenders zu vereinfachen.

Alle Zeichen, die im Wer-Bereich stehen, können von einem Angreifer nicht verändert werden. Das heißt, dass Sie nur am Wer-Bereich erkennen können, ob ein Link vertrauenswürdig ist oder nicht.

Der Bereich, der nicht zum Wer-Bereich gehört, wird oftmals ausgenutzt, um den Anschein von Vertrauenswürdigkeit zu erwecken, da auch zum Beispiel der Text uni-paderborn.de in diesen Bereichen von einem Angreifer verwendet werden kann.

Die am meisten verwendeten offiziellen Wer-Bereiche der Universität Paderborn sind upb.de und uni-paderborn.de.

Wer-Bereich eines Links[Bearbeiten | Quelltext bearbeiten]

Der Wer-Bereich eines Links wird von Punkten . und Querstrichen / begrenzt. Wichtig sind die Zeichen vor und hinter dem letzten Punkt bis zum ersten Querstrich. Also für den Link https://serviceportal.uni-paderborn.de/web/portal/registrierung ist der Wer-Bereich uni-paderborn.de.

- https://serviceportal.uni-paderborn.de

- https://uni-paderborn.serviceportal.de

- http://dokumente.de/uni-paderborn.de/

- http://131.234.152.9/upb.de/

Wer-Bereich einer E-Mail-Adresse[Bearbeiten | Quelltext bearbeiten]

Der Wer-Bereich einer E-Mail Adresse, wird von Punkten und At-Zeichen @ begrenzt. Wichtig sind wieder die Zeichen vor und hinter dem letzten Punkt. Also für die E-Mail-Adresse mustername.musternachname@mail.uni-paderborn.de ist der Wer-Bereich uni-paderborn.de.

- mustername.musternachname@uni-paderborn.de

- mustername.musternachname@uni-paderborn.unimail.de

- uni-paderborn@mustername.de

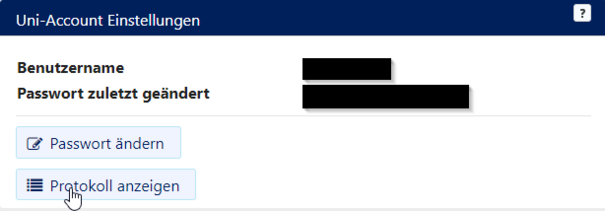

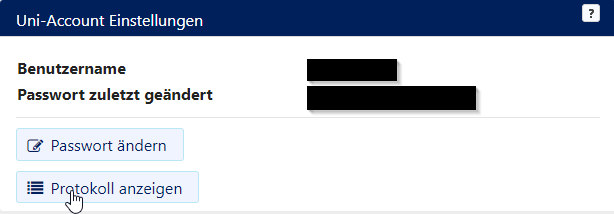

Überprüfung Änderungsprotokoll des Uni-Accounts[Bearbeiten | Quelltext bearbeiten]

Im Änderungsprotokoll können Sie prüfen, ob die Aussage einer Warnmail über die Sperrung Ihres Accounts der Wahrheit entspricht.

- Rufen Sie das IMT-Service-Portal auf: https://sp.uni-paderborn.de

- Melden Sie sich mit Ihren Uni-Accountdaten an.

- Wählen Sie im Menü "Benutzerverwaltung" den Punkt "Uni-Account Einstellungen".

- Wählen Sie dann den Punkt "Protokoll anzeigen" und prüfen Sie das Protokoll auf Sperrvorgänge.

FAQ und erste Hilfe bei E-Mail-Phishing und anderem Datenabfluss[Bearbeiten | Quelltext bearbeiten]

Wenn Sie Opfer einer Phishing-Attacke geworden sind, sein könnten oder sensible Daten von Ihnen auf andere Weise preisgegeben wurden, könnten sich daraus Bedrohungen ergeben. In einem solchen Fall entstehen typischerweise viele Fragen und Emotionen bei Betroffenen. Die folgende Übersicht soll einige Antworten auf mögliche Fragen geben und Hinweise zum Umgang und zu erforderlichen Schritten geben.

Welche Folgen kann der Abfluss von sensiblen Daten für mich haben?[Bearbeiten | Quelltext bearbeiten]

Es ist denkbar, dass Dritte unter Zuhilfenahme von erbeuteten Daten versuchen könnten, diese für kriminelle Zwecke einzusetzen.

Bei Abfluss von Kontaktinformationen (z.B. E-Mail-Adresse, Telefonnummer):[Bearbeiten | Quelltext bearbeiten]

Je mehr Informationen Angreifende über eine Person haben, so einfacher können sie sich als die betroffene Person ausgeben und deren Identität mit schadhafter Absicht „stehlen“. Daraus können z.B. nachgelagerte Phishing-Angriffe entstehen, bei denen Angreifende einen falschen Absender vortäuschen und so weitere Personen (Kolleg*innen, Geschäftspartner*innen, o.Ä.) zu einer Herausgabe sensibler Daten bewegen könnten.

- Hinweis: Die Uni-E-Mailadressen sind (vor allem bei Mitarbeitenden) häufig bereits über die Webseiten der Universität veröffentlicht und dadurch öffentlich bekannt.

Bei Abfluss von Login-Daten inkl. Passwörtern:[Bearbeiten | Quelltext bearbeiten]

- Dritte können sich an allen Diensten anmelden, die die abgeflossenen Login-Informationen nutzen (Uni-E-Mail, PAUL, PANDA, Netzwerkspeicher, Serviceportal, Personenmanager, Sharepoint usw.)

- dadurch erhalten Dritte Zugriff auf weitere sensible Daten wie E-Mails, Dateien, Noten, ...

- Weiterhin möglich sind dadurch die Manipulation von Daten, der Verlust der Vertraulichkeit von Daten, der Verstoß gegen Geheimhaltungsvereinbarungen (z.B. in Forschungsprojekten) sowie der Diebstahl von (Forschungs-) Daten

Was muss ich tun, wenn meine Login-Daten preisgegeben wurden (z.B. durch Phishing)?[Bearbeiten | Quelltext bearbeiten]

Siehe unter: "Was tun, wenn ich getäuscht wurde?"

Beispiele für Phishing-Nachrichten[Bearbeiten | Quelltext bearbeiten]

Beispiel_Falscher_Hinweis_auf_Update

Von: Universität Paderborn [mailto:noreply@upb.de]

Gesendet: Montag, 18. Juli 2022 00:51

An: winner

Betreff: AKTUALISIERUNG!!!

Universität Paderborn hat eine neue Version web-Mail, die Edition 2022 freigegeben.

Diese neueste Web-Mail-Version kommt mit neuen und erweiterten Funktionen gesichert und Anti-Spam-Schutz.

Es wird empfohlen, bitte klicken Sie hier heute zu migrieren und den erweiterten Sicherheitsfunktionen zu aktivieren.

Mit freundlichen Grüßen,

© 2022 Informatikdienst.

- Absender

- Wer-Bereich des Absenders korrekt

- Derartige E-Mails des IMT kommen meist von imt@uni-paderborn.de

- Inhalt

- Unerwartete E-Mail

- Es wird Handlungsbedarf suggeriert, um Sie zu einer schnellen und unüberlegten Handlung zu drängen

- Unübliche Formatierung (offizielle Formatierung nicht eingehalten)

- Unpersönliche Anrede

- Links

- Der nächste Schritt wäre hier den angegebenen Link zu prüfen (Das wahre Ziel des Links wird Ihnen nur in der Statuszeile ihres E-Mail Programms angezeigt).

Beispiel_Kundenservice

Datum: Mon, 18 Jul 2022 19:10:23 +0100

Von: Telekom Leiter Kundenservice <werbung@mmgarten.com>

Betreff: RechnungOnline Monat Juli 2022 (Buchungskonto: 5405293552)

An: rza@mail.uni-paderborn.de

TELEKOM - ERLEBEN, WAS VERBINDET.

Telekom Leiter Kundenservice

Ihre Rechnung für November 2014

Guten Tag,

mit dieser E-Mail erhalten Sie Ihre aktuelle

Rechnung. Die Gesamtsumme im Monat Juli 2022 beträgt: 166,92 EURO.

Im Anhang finden Sie die gewünschten Dokumente zu Ihrer Mobilfunk

RechnungOnline für Juli 2022. Ihre Rechnung für Juli 2022[1]

- (PDF-Dokument).

Die vorliegende Nachricht wurde automatisch

versandt. Bitte antworten Sie nicht an die Adresse des Absenders.

Mit freundlichen Grüßen

Ralf Hoßbach

Leiter Kundenservice

© Telekom Leiter Kundenservice 2022 | Hilfe |

Kontakt | Datenschutz | AGB | Impressum

Sie haben eine Frage an den Kundenservice? Dann

nutzen Sie bitte unser E-Mail Kontaktformular.

Links:

------

[1] http://hostomanXXXX.net/XXXXXX (verändert)

- Absender

- Der Wer-Bereich des Absenders ist auffällig für eine E-Mail, die vermeintlich von der Telekom kommen soll.

- ggf. bei der Telekom über einen selbst recherchierte Kontaktdaten nachfragen

- Inhalt

- Unpersönliche Anrede

- Links

- Wer-Bereich des angegebenen Links (hostomanXXXX.net) passt nicht zu einer E-Mail der Telekom

- Anhang

- Mit den oben beschriebenen Auffälligkeiten sollten Sie den Anhang dieser E-Mail nicht oder nur nach sehr gründlicher Rücksprache (über einen alternativen Kommunikationsweg) öffnen.

Beispiel_Falsche_Mail_Warnung

Von: Universitat Paderborn <noreply@upb.de>

Betreff: Dringende Benachrichtigung!!!

Datum: 12. Mai 2014 02:35:18 MESZ

An: Recipients <noreply@upb.de>

Antwort an: noreply@upb.de

Sehr geehrter Nutzer,

Sie erhalten diese Nachricht aus dem webmailservice@upb.de. Ihre E-Mail-Konto wurde

gehackt / kompromittiert und für verschiedene Spam / Phishing-Aktivitäten genutzt Bitte

klicken Sie oder die universelle folgenden Link kopieren und ändern Sie Ihre Kontodaten,

http:/upb.de/correo/Konto

Bitte beachten Sie, dass dies versäumt, so gilt für die Kündigung Ihres Kontos führen.

Webmail-Team

- Absender

- Wer-Bereich des Absenders korrekt

- Derartige E-Mails des IMT kommen meist von imt@uni-paderborn.de

- Inhalt

- Unerwartete E-Mail

- Es wird Handlungsbedarf suggeriert, um Sie zu einer schnellen und unüberlegten Handlung zu drängen

- Unübliche Formatierung (offizielle Formatierung nicht eingehalten)

- Unpersönliche Anrede

- Links

- Der Text in der E-Mail kann beliebig gewählt sein (hier http:/upb.de/correo/Konto) nur der in der Statuszeile angezeigte Link ist das wahre Ziel.

Erkennen Sie die Phishing-Mails?[Bearbeiten | Quelltext bearbeiten]

Testen Sie Ihr IT-Sicherheitsbewusstsein über die Angebote der Forschungsgruppe SECUSO (Security Usability und Society) des KIT:

- Welchen Score erreichen Sie im Phishing-Master Spiel?

- Können Sie alle betrügerischen E-Mails im NoPhish Quiz erkennen?

Siehe auch[Bearbeiten | Quelltext bearbeiten]

- Informationssicherheit - Übersicht aller Artikel

- Formatierung offizieller ZIM E-Mails - So sind offizielle E-Mails aus dem IMT gekennzeichnet

- Änderung des Kennwortes - Im Verdachtsfall die schnelle Vorsorge: das eigene Kennwort ändern