(Die Seite wurde neu angelegt: „{{article |type=Anleitung |os=Windows 10 |service=Service:Informationssicherheit, Service:Software |targetgroup=Gäste, Angestellte, Studierende |displaytitle=…“) |

|||

| Zeile 7: | Zeile 7: | ||

|hasdisambig=Nein | |hasdisambig=Nein | ||

}} | }} | ||

| + | |||

| + | In diesem Artikel geht es um die sichere und effektiven Nutzung von BitLocker unter Windows 10 '''ohne TPM (Trusted Platform Module)'''. | ||

| + | BitLocker ist eine leistungsstarke Verschlüsselungstechnologie, die von Microsoft entwickelt wurde und in Windows integriert ist. Sie dient dem Schutz von Daten auf Festplatten und anderen Speichermedien vor unbefugtem Zugriff. | ||

| + | <br clear=all> | ||

| + | |||

| + | ==BitLocker aktivieren== | ||

| + | <br> | ||

| + | ===Anpassung Gruppenrichtlinie=== | ||

| + | <br> | ||

| + | Damit Bitlocker auf System ohne ohne TPM (Trusted Platform Module) genutzt werden kann, muss vorab eine Gruppenrichtlinie angepasst werden. | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-6.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

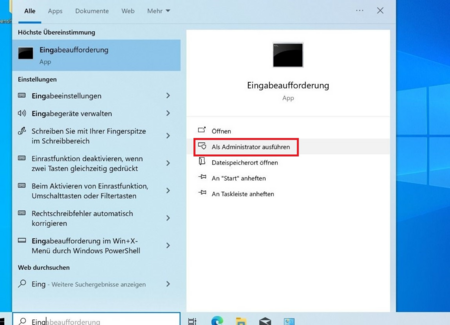

| + | In die Suchleiste '''gpedit''' oder '''Gruppenrechtlinie bearbeiten''' eingeben. | ||

| + | <br clear=all> | ||

| + | [[Datei:Bitlocker-7.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

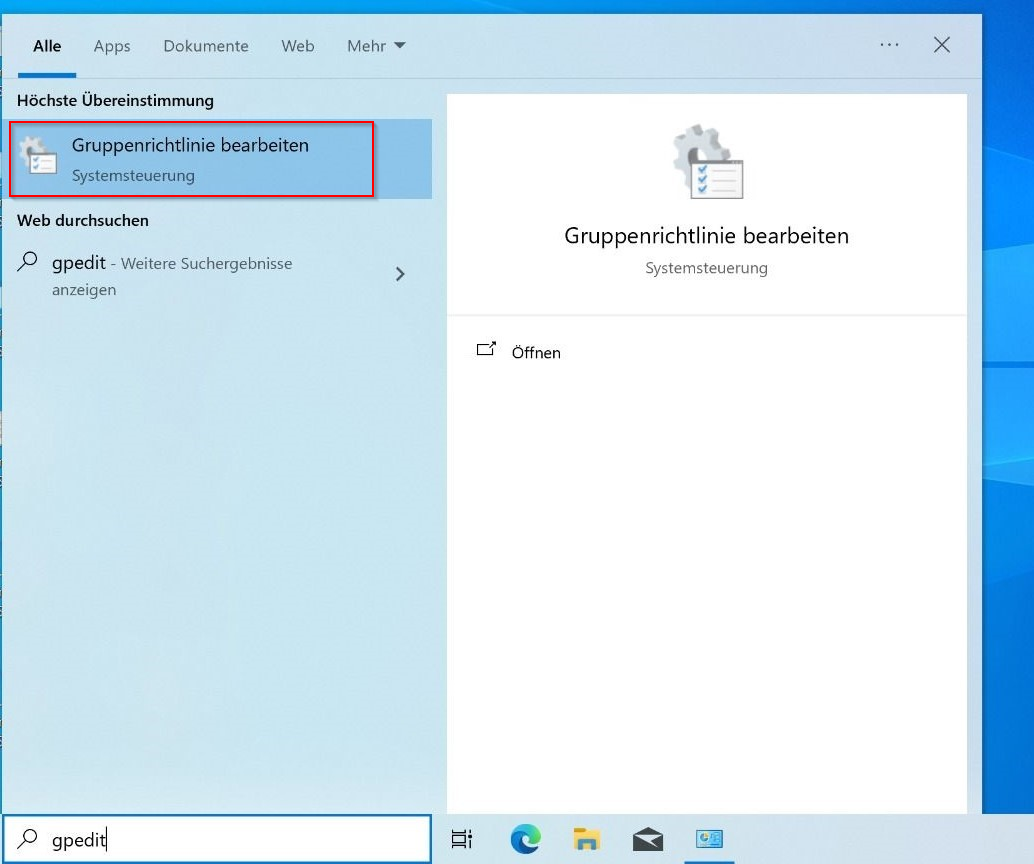

| + | Das Fenster '''Editor für lokale Gruppenrichtlinen''' öffnet sich. | ||

| + | Dort Navigieren Sie zu | ||

| + | #Computerkonfiguration | ||

| + | #Administrative Vorlagen | ||

| + | #Windows-Komponenten | ||

| + | <br clear=all> | ||

| + | [[Datei:Bitlocker-8.png|links|mini|ohne|450px]] | ||

| + | <br clear=all> | ||

| + | Wechseln Sie nun zu | ||

| + | #Bitlocker-Laufwerksverschlüsselung | ||

| + | #Betriebssystemlaufwerke | ||

| + | #und Klicken Sie auf '''Zusätzliche Authentifizierung beim Start anfordern''' | ||

| + | <br clear=all> | ||

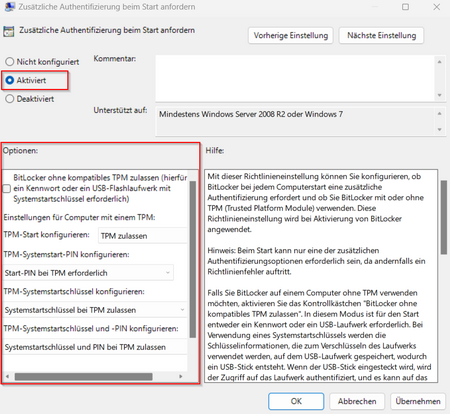

| + | Im folgenden Fenster '''aktivieren''' Sie die Richtlinie und wählen in den Optionen '''Start Pin bei TPM erforderlich''', '''TPM nicht zulassen''', '''Systemstart-Pin bei TPM nicht zulassen''' und '''Systemstartschlüssel bei TPM nicht zulassen'''. | ||

| + | [[Datei:Bitlocker-9.png|links|mini|ohne|450px]] | ||

| + | <br clear=all> | ||

| + | Klicken Sie nun auf '''Übernehmen''' | ||

| + | |||

| + | ===Systemsteuerung Bitlocker verwalten=== | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-1.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

| + | *Öffnen Sie die Windows suche und geben Sie '''BitLocker''' in das Suchfeld ein. | ||

| + | *Klicken Sie dann auf '''BitLocker verwalten''' | ||

| + | <br clear=all> | ||

| + | <br> | ||

| + | Die BitLocker Verschlüsselung ist oftmals bereits standartmäßig im System aktiviert. | ||

| + | Sollte das bei Ihnen der Fall sein, können Sie diesen Schritt überspringen. | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-2.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

| + | *Klicken Sie auf '''BitLocker aktivieren'''. | ||

| + | <br clear=all> | ||

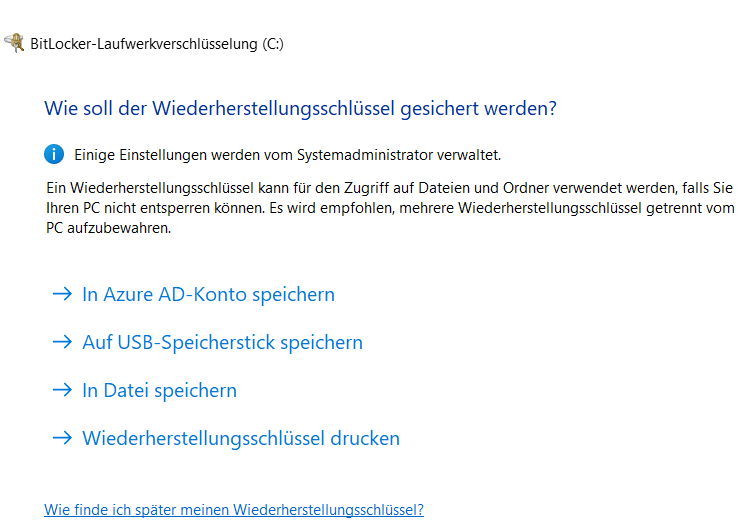

| + | Im nächsten Schritt werden Sie aufgefordert den Wiederherstellungsschlüssel zu sichern. | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-3.png|links|mini|ohne|450px]] | ||

| + | <br clear=all> | ||

| + | Wähen Sie eine für Sie sichere Ablage zum sichern des Schlüssels. | ||

| + | Bedenken Sie, dass bei Verlust des Schlüssels der Zugriff auf Ihre Daten möglichweise nicht mehr möglich ist. | ||

| + | <br> | ||

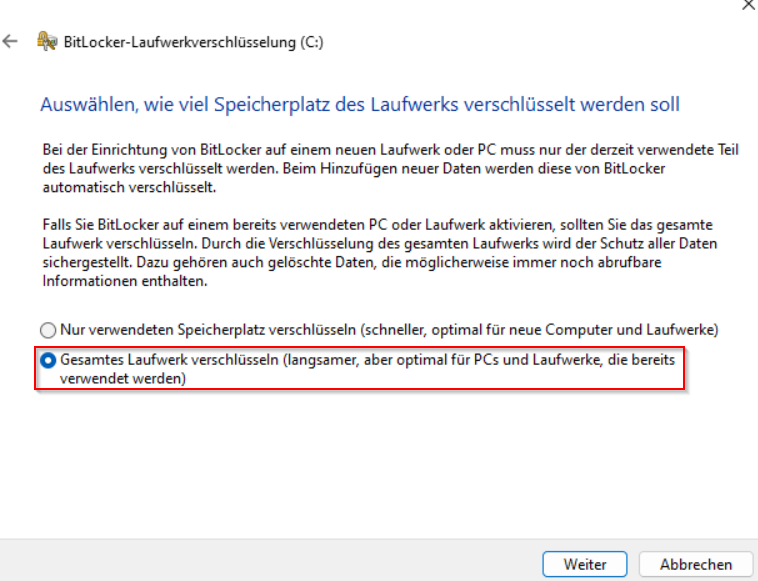

| + | Wählen Sie im nächsten Fenster: | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-4.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

| + | *'''Gesamtes Laufwerk verschlüsseln''' und klicken Sie auf '''Weiter'''. | ||

| + | <br clear=all> | ||

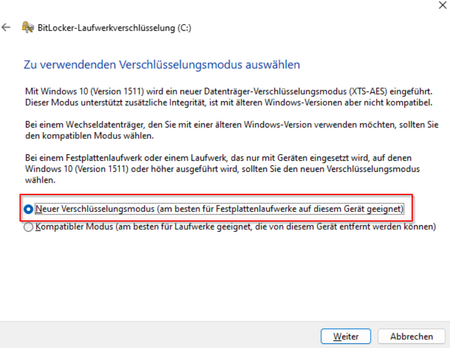

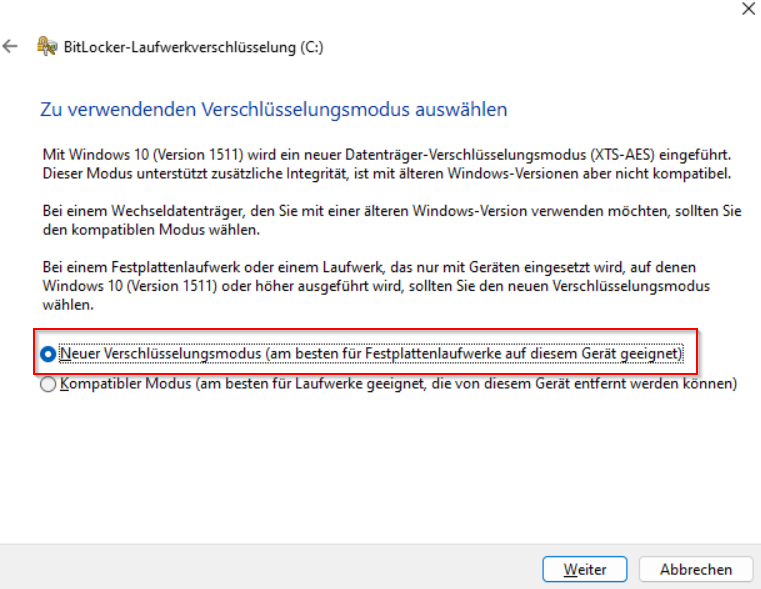

| + | Wählen Sie nun: | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-5.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

| + | *'''Neuer Verschlüsselungsmodus''' und klicken Sie auf '''Weiter'''. | ||

| + | <br clear=all> | ||

| + | Im letzten Schritt aktivieren Sie den haken bei '''BitLocker-Systemüberprüfung ausführen''' und wählen dann '''Verschlüsselung starten'''. | ||

| + | <br> | ||

| + | Die BitLocker-Laufwerksverschlüsselung wird nun durchgeführt, abhängig davon, wie viel Speicherplatz bereits auf Ihrem Laufwerk belegt ist, kann die Verschlüsselung einige Zeit in Anspruch nehmen. | ||

| + | <br clear=all> | ||

| + | |||

| + | ==Schlüsselschutz hinzufügen== | ||

| + | ===TPM + Pin=== | ||

| + | Da die BitLocker Aktivierung mit dem Schlüsseschutz TPM keinen ausreichend Schutz bei z.B. Verlust des Gerätes bietet, muss zwingen ein zusätzlicher Schlüsseschutz eingerichtet werden. | ||

| + | <br> | ||

| + | Als Schlüsselschutz dient die '''TPM + Pin''' Variante. | ||

| + | <br> | ||

| + | Der BitLocker-Schlüsselschutz "TPM + PIN" kombiniert zwei Sicherheitsmaßnahmen, um die Daten auf einem Windows 11-Gerät zu schützen: | ||

| + | <br> | ||

| + | #TPM (Trusted Platform Module): Das TPM ist ein spezieller Chip auf dem Computer, der sicherheitsrelevante Informationen speichert. Es sorgt dafür, dass der Computer nur gestartet werden kann, wenn nichts an der Hardware oder am Betriebssystem verändert wurde. Der TPM-Chip speichert den Verschlüsselungsschlüssel für BitLocker, der notwendig ist, um die Festplatte zu entschlüsseln und das Betriebssystem zu starten. | ||

| + | #PIN (Personal Identification Number): Zusätzlich zum TPM wird eine PIN verwendet, die beim Start des Computers eingegeben werden muss. Diese PIN ist wie ein zusätzliches Passwort, das verhindert, dass jemand ohne Erlaubnis auf Daten zugreifen kann, selbst der Computer gestohlen wurde. Die PIN wird mit dem TPM kombiniert, dadurch wird ein höherer Schutz gegen unbefugten Zugriff erreicht. | ||

| + | <br> | ||

| + | Eine Übersicht der verschiedenen Möglichkeiten den Schlüssel zu schützen finden Sie [https://learn.microsoft.com/de-de/windows/security/operating-system-security/data-protection/bitlocker/planning-guide#encryption-keys-and-authentication hier]. | ||

| + | <br clear=all> | ||

| + | ===Anpassung Gruppenrichtlinie=== | ||

| + | Um die Kombination aus TPM und Pin zu verwenden muss vorab eine Gruppenrichtlinie angepasst werden. | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-6.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

| + | In die Suchleiste '''gpedit''' oder '''Gruppenrechtlinie bearbeiten''' eingeben. | ||

| + | <br clear=all> | ||

| + | [[Datei:Bitlocker-7.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

| + | Das Fenster '''Editor für lokale Gruppenrichtlinen''' öffnet sich. | ||

| + | Dort Navigieren Sie zu | ||

| + | #Computerkonfiguration | ||

| + | #Administrative Vorlagen | ||

| + | #Windows-Komponenten | ||

| + | <br clear=all> | ||

| + | [[Datei:Bitlocker-8.png|links|mini|ohne|450px]] | ||

| + | <br clear=all> | ||

| + | Wechseln Sie nun zu | ||

| + | #Bitlocker-Laufwerksverschlüsselung | ||

| + | #Betriebssystemlaufwerke | ||

| + | #und Klicken Sie auf '''Zusätzliche Authentifizierung beim Start anfordern''' | ||

| + | <br clear=all> | ||

| + | Im folgenden Fenster '''aktivieren''' Sie die Richtlinie und wählen in den Optionen '''Start Pin bei TPM erforderlich'''. | ||

| + | [[Datei:Bitlocker-9.png|links|mini|ohne|450px]] | ||

| + | <br clear=all> | ||

| + | Klicken Sie nun auf '''Übernehmen''' | ||

| + | <br> | ||

| + | ===Pin vergeben=== | ||

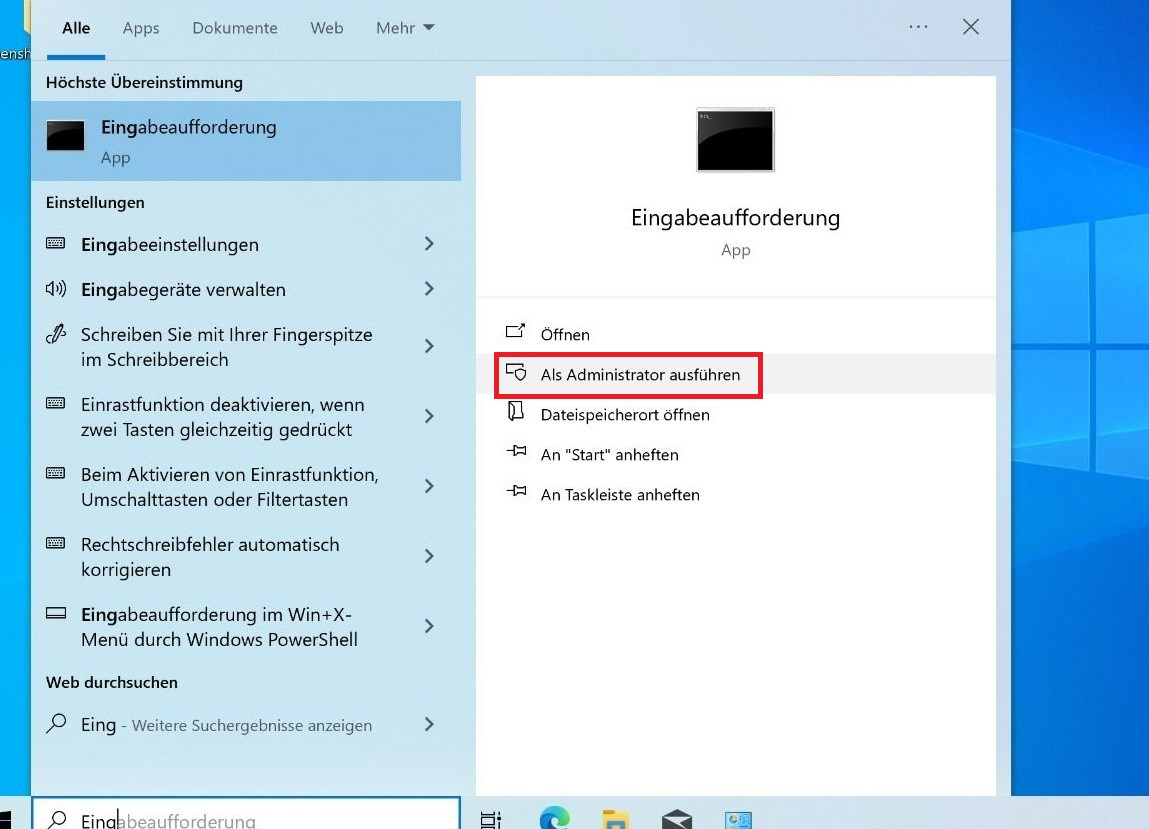

| + | Nachdem die Richtlinie angepasst wurde, kann nun ein Pin vergeben werden. | ||

| + | <br> | ||

| + | [[Datei:Bitlocker-10.png|links|mini|ohne|450px]] | ||

| + | <br> | ||

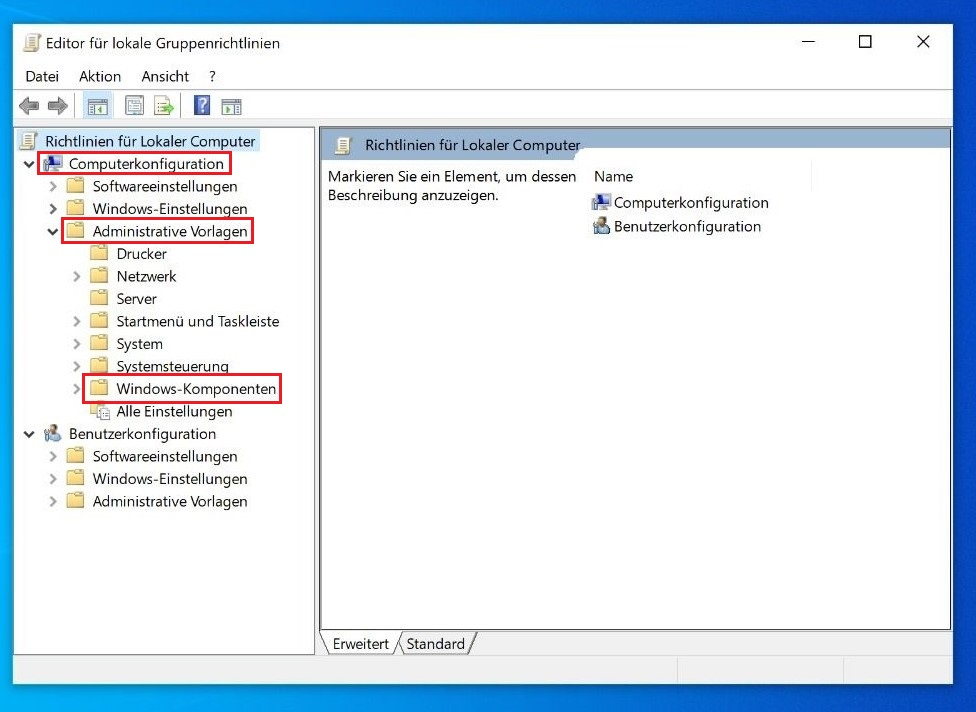

| + | Hierfür öffnen Sie die Eingabeaufforderung als Administrator. | ||

| + | <br clear=all> | ||

| + | Geben Sie nun den Befehl '''manage-bde -protectors -add c: -TPMAndPIN''' ein. | ||

| + | Sie werden aufgefordert, einen Pin zu vergeben. | ||

| + | Der Pin darf nur Zahlen von 0-9 enthalten, der Pin wird '''nicht''' angezeigt. | ||

| + | Nach Eingabe des Pins bestätigen Sie mit der Eingabetaste und geben den Pin erneut ein. | ||

| + | <br clear=all> | ||

| + | <br> | ||

| + | Sobald der Computer das nächste mal gestartet wird, muss der Pin zum entsperren eingegeben werden. | ||

| + | <br clear=all> | ||

| + | |||

| + | == Siehe auch == | ||

| + | * [[Informationssicherheit]] - Übersicht aller Artikel | ||

Version vom 22. August 2024, 11:57 Uhr

| Anleitung | |

|---|---|

| Informationen | |

| Betriebssystem | Windows 10 |

| Service | Informationssicherheit und Software |

| Interessant für | Gäste, Angestellte und Studierende |

| Windows Portalseite | |

In diesem Artikel geht es um die sichere und effektiven Nutzung von BitLocker unter Windows 10 ohne TPM (Trusted Platform Module).

BitLocker ist eine leistungsstarke Verschlüsselungstechnologie, die von Microsoft entwickelt wurde und in Windows integriert ist. Sie dient dem Schutz von Daten auf Festplatten und anderen Speichermedien vor unbefugtem Zugriff.

BitLocker aktivieren[Bearbeiten | Quelltext bearbeiten]

Anpassung Gruppenrichtlinie[Bearbeiten | Quelltext bearbeiten]

Damit Bitlocker auf System ohne ohne TPM (Trusted Platform Module) genutzt werden kann, muss vorab eine Gruppenrichtlinie angepasst werden.

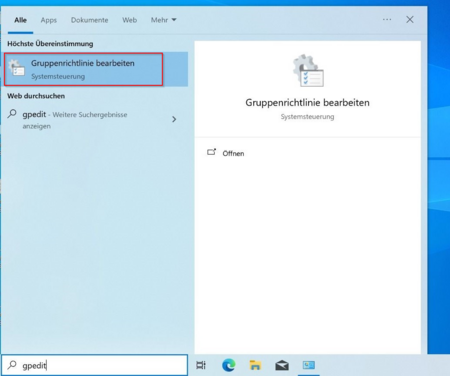

In die Suchleiste gpedit oder Gruppenrechtlinie bearbeiten eingeben.

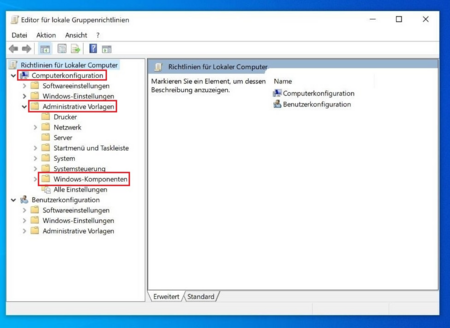

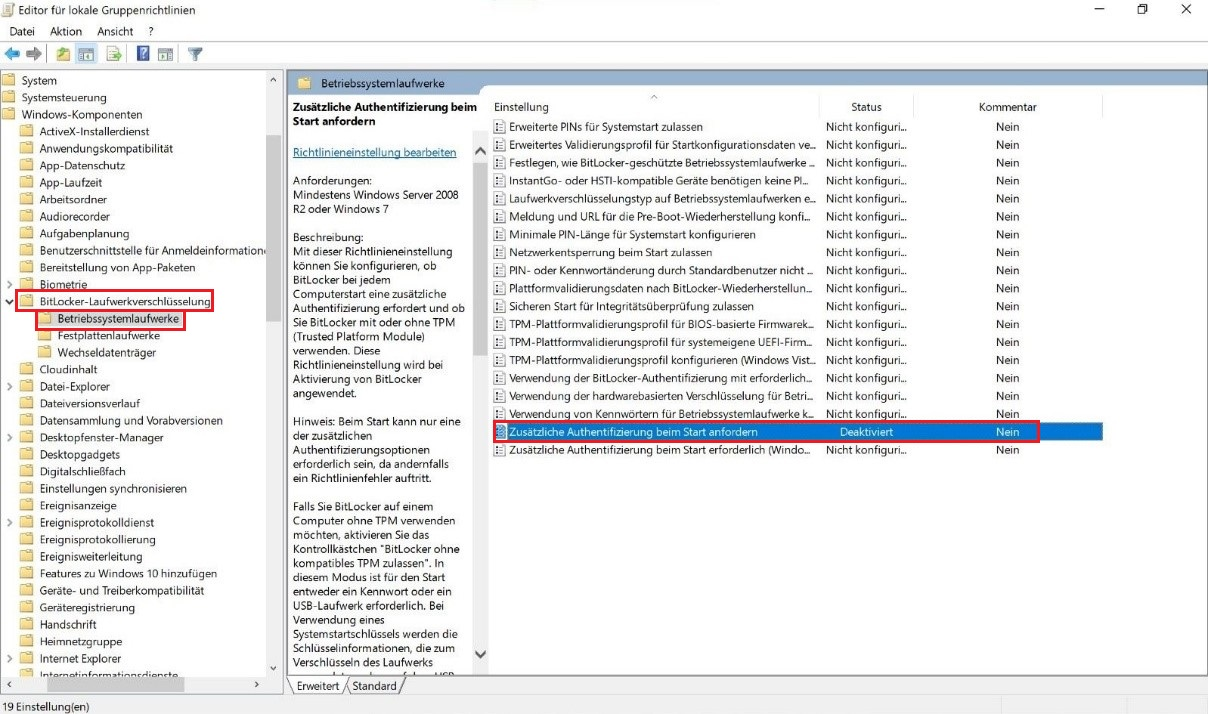

Das Fenster Editor für lokale Gruppenrichtlinen öffnet sich.

Dort Navigieren Sie zu

- Computerkonfiguration

- Administrative Vorlagen

- Windows-Komponenten

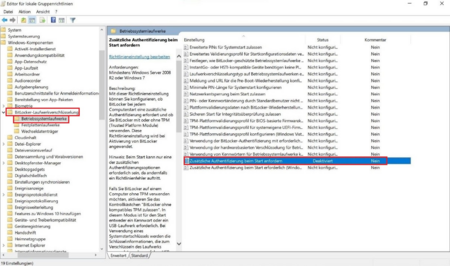

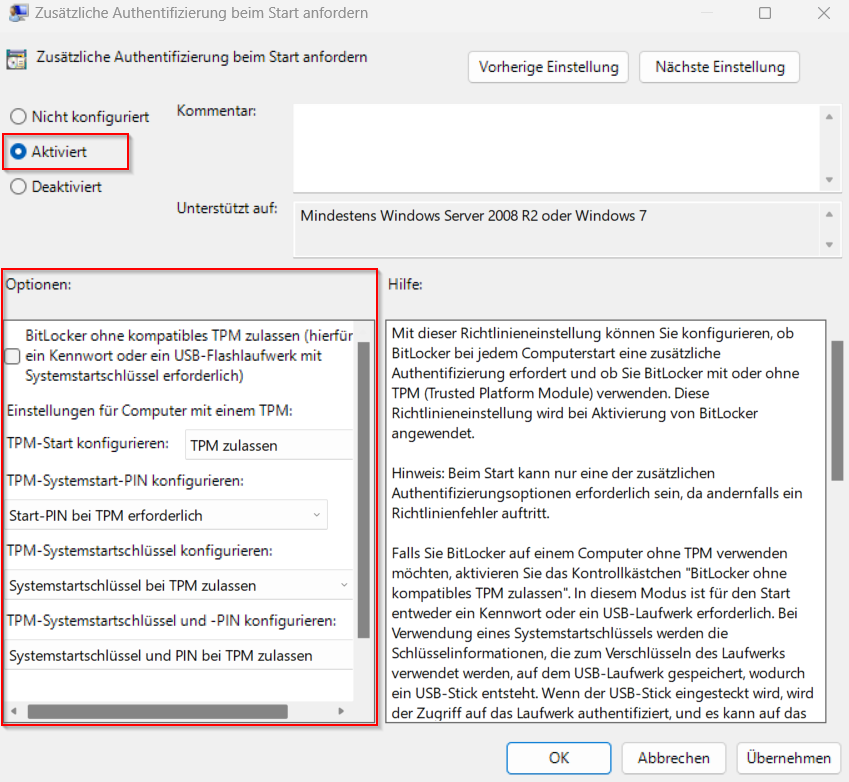

Wechseln Sie nun zu

- Bitlocker-Laufwerksverschlüsselung

- Betriebssystemlaufwerke

- und Klicken Sie auf Zusätzliche Authentifizierung beim Start anfordern

Im folgenden Fenster aktivieren Sie die Richtlinie und wählen in den Optionen Start Pin bei TPM erforderlich, TPM nicht zulassen, Systemstart-Pin bei TPM nicht zulassen und Systemstartschlüssel bei TPM nicht zulassen.

Klicken Sie nun auf Übernehmen

Systemsteuerung Bitlocker verwalten[Bearbeiten | Quelltext bearbeiten]

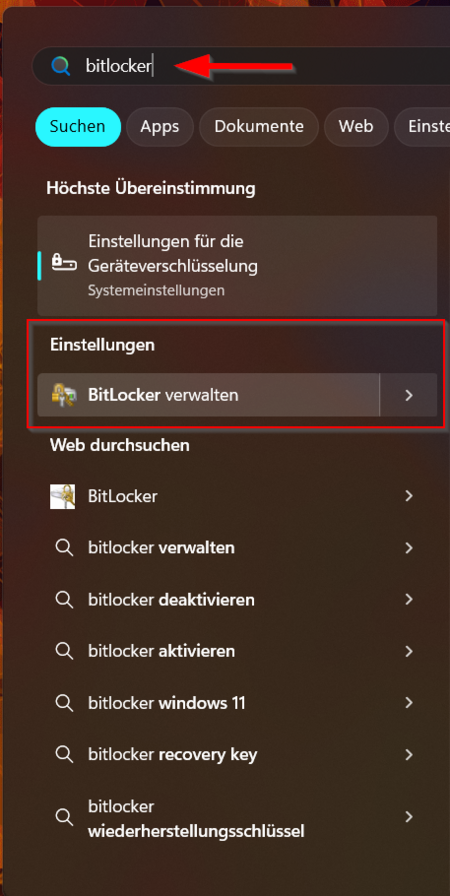

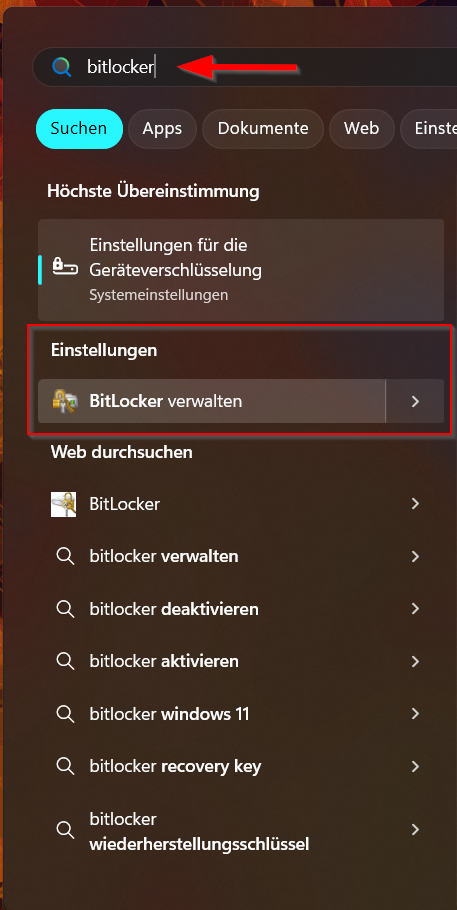

- Öffnen Sie die Windows suche und geben Sie BitLocker in das Suchfeld ein.

- Klicken Sie dann auf BitLocker verwalten

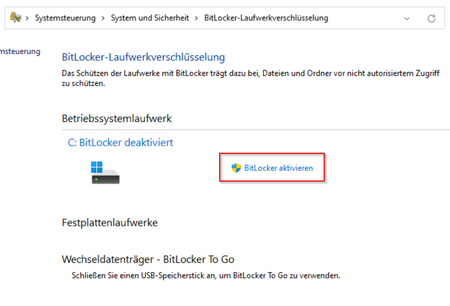

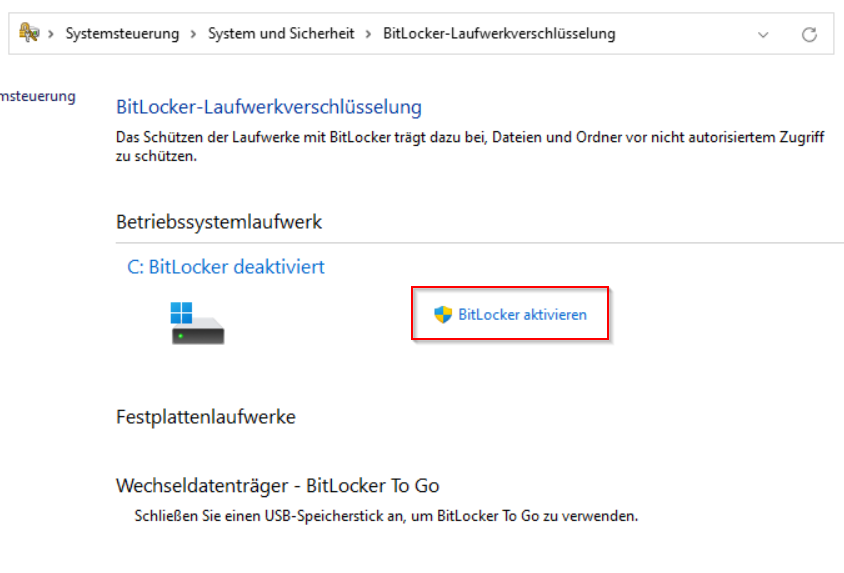

Die BitLocker Verschlüsselung ist oftmals bereits standartmäßig im System aktiviert.

Sollte das bei Ihnen der Fall sein, können Sie diesen Schritt überspringen.

- Klicken Sie auf BitLocker aktivieren.

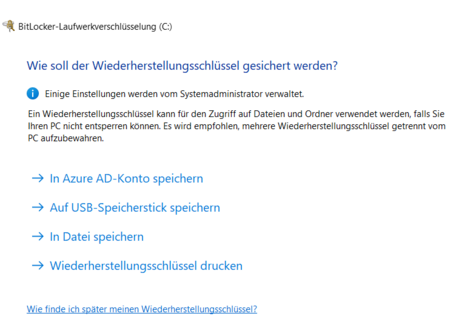

Im nächsten Schritt werden Sie aufgefordert den Wiederherstellungsschlüssel zu sichern.

Wähen Sie eine für Sie sichere Ablage zum sichern des Schlüssels.

Bedenken Sie, dass bei Verlust des Schlüssels der Zugriff auf Ihre Daten möglichweise nicht mehr möglich ist.

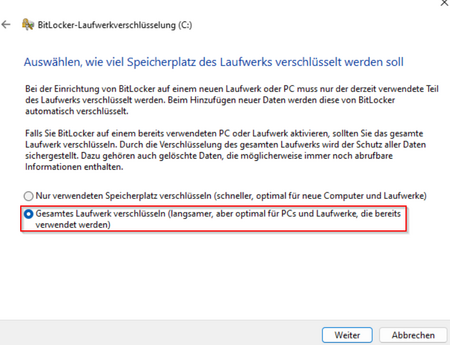

Wählen Sie im nächsten Fenster:

- Gesamtes Laufwerk verschlüsseln und klicken Sie auf Weiter.

Wählen Sie nun:

- Neuer Verschlüsselungsmodus und klicken Sie auf Weiter.

Im letzten Schritt aktivieren Sie den haken bei BitLocker-Systemüberprüfung ausführen und wählen dann Verschlüsselung starten.

Die BitLocker-Laufwerksverschlüsselung wird nun durchgeführt, abhängig davon, wie viel Speicherplatz bereits auf Ihrem Laufwerk belegt ist, kann die Verschlüsselung einige Zeit in Anspruch nehmen.

Schlüsselschutz hinzufügen[Bearbeiten | Quelltext bearbeiten]

TPM + Pin[Bearbeiten | Quelltext bearbeiten]

Da die BitLocker Aktivierung mit dem Schlüsseschutz TPM keinen ausreichend Schutz bei z.B. Verlust des Gerätes bietet, muss zwingen ein zusätzlicher Schlüsseschutz eingerichtet werden.

Als Schlüsselschutz dient die TPM + Pin Variante.

Der BitLocker-Schlüsselschutz "TPM + PIN" kombiniert zwei Sicherheitsmaßnahmen, um die Daten auf einem Windows 11-Gerät zu schützen:

- TPM (Trusted Platform Module): Das TPM ist ein spezieller Chip auf dem Computer, der sicherheitsrelevante Informationen speichert. Es sorgt dafür, dass der Computer nur gestartet werden kann, wenn nichts an der Hardware oder am Betriebssystem verändert wurde. Der TPM-Chip speichert den Verschlüsselungsschlüssel für BitLocker, der notwendig ist, um die Festplatte zu entschlüsseln und das Betriebssystem zu starten.

- PIN (Personal Identification Number): Zusätzlich zum TPM wird eine PIN verwendet, die beim Start des Computers eingegeben werden muss. Diese PIN ist wie ein zusätzliches Passwort, das verhindert, dass jemand ohne Erlaubnis auf Daten zugreifen kann, selbst der Computer gestohlen wurde. Die PIN wird mit dem TPM kombiniert, dadurch wird ein höherer Schutz gegen unbefugten Zugriff erreicht.

Eine Übersicht der verschiedenen Möglichkeiten den Schlüssel zu schützen finden Sie hier.

Anpassung Gruppenrichtlinie[Bearbeiten | Quelltext bearbeiten]

Um die Kombination aus TPM und Pin zu verwenden muss vorab eine Gruppenrichtlinie angepasst werden.

In die Suchleiste gpedit oder Gruppenrechtlinie bearbeiten eingeben.

Das Fenster Editor für lokale Gruppenrichtlinen öffnet sich.

Dort Navigieren Sie zu

- Computerkonfiguration

- Administrative Vorlagen

- Windows-Komponenten

Wechseln Sie nun zu

- Bitlocker-Laufwerksverschlüsselung

- Betriebssystemlaufwerke

- und Klicken Sie auf Zusätzliche Authentifizierung beim Start anfordern

Im folgenden Fenster aktivieren Sie die Richtlinie und wählen in den Optionen Start Pin bei TPM erforderlich.

Klicken Sie nun auf Übernehmen

Pin vergeben[Bearbeiten | Quelltext bearbeiten]

Nachdem die Richtlinie angepasst wurde, kann nun ein Pin vergeben werden.

Hierfür öffnen Sie die Eingabeaufforderung als Administrator.

Geben Sie nun den Befehl manage-bde -protectors -add c: -TPMAndPIN ein.

Sie werden aufgefordert, einen Pin zu vergeben.

Der Pin darf nur Zahlen von 0-9 enthalten, der Pin wird nicht angezeigt.

Nach Eingabe des Pins bestätigen Sie mit der Eingabetaste und geben den Pin erneut ein.

Sobald der Computer das nächste mal gestartet wird, muss der Pin zum entsperren eingegeben werden.

Siehe auch[Bearbeiten | Quelltext bearbeiten]

- Informationssicherheit - Übersicht aller Artikel